75 Prozent der Mitarbeitenden in IT-Teams sind dauerhaft oder gelegentlich frustriert. Stressfaktoren wie eine angespannte Bedrohungslage oder Druck durch die Geschäftsführung werden je nach Unternehmensgröße sehr unterschiedlich bewertet. Die ständige […]

Autor: Firma Sophos Technology

Sophos Ransomware-Studie: Vier-Jahres-Hoch im Gesundheitswesen

Sophos veröffentlicht die Ergebnisse des Reports „The State of Ransomware in Healthcare 2024“. Die Studie zeigt, dass international die Zahl der Ransomware-Angriffe auf Organisationen im Gesundheitswesen seit 2021 ein Vier-Jahres-Hoch […]

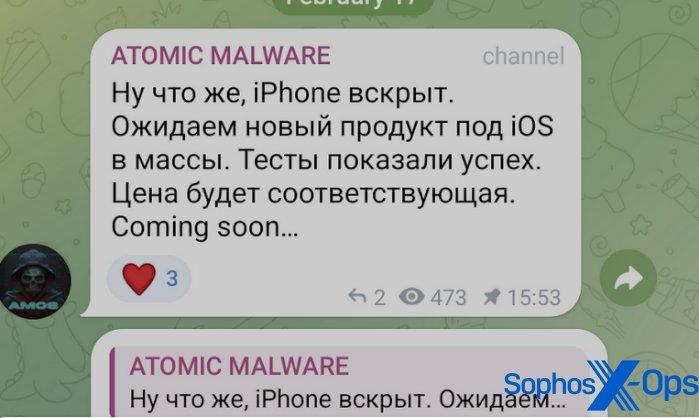

Infostealer AMOS will Cookies, Passwörter und Autofills. Und zwar von macOS

macOS-Geräte geraten immer mehr ins Visier von Cyberkriminellen – zuletzt fiel die Infostealer-Familie AMOS negativ auf, sie ist für mehr als 50 Prozent aller Attacken auf das Apple-Betriebssystem zuständig. Gerüchte […]

it-sa 2024: Sophos liefert mit seinen Lösungen “Cybersecurity at your Service”

Die steigende Anzahl an raffinierten Cyberattacken, ständig wechselnde Angriffsmuster in Kombination mit fortschreitender Digitalisierung und dem Security-Fachkräftemangel stellen die Cybersicherheit in Unternehmen vor immer größere Herausforderungen. Wie diese bewältigt werden […]

4 Gewinnt: Cyberrisiken in vier Schritten effektiv managen

Das unternehmerische Risikomanagement gleicht dem Steuern eines Schiffes. Es gilt, viele Variablen, die zudem von Schiff zu Schiff unterschiedlich sein können, zu beachten. IT- und Sicherheitsteams müssen sich zwar nicht […]

Sophos X-Ops gibt 10 wichtige Tipps für mehr Sicherheit von ESXi-Umgebungen

Sophos X-Ops hat einen ausführlichen Bericht über die besonderen Cybergefahren für ESXi-Umgebungen veröffentlich und beschreibt mit Tipps und Best Practices, wie dieses Risiko verringert werden kann. Das Problem: VMware ESXi-Hypervisoren sind einem […]

Ransomware-Gruppen erhöhen Druck auf Zahlungsunwillige

Sophos veröffentlicht heute den neuen Dark-Web-Report "Turning the Screws: The Pressure Tactics of Ransomware Gangs". Im Report beschreiben die Security-Spezialisten detailliert, wie Cyberkriminelle gestohlene Daten als Mittel einsetzen, um den […]

Gefahr von innen? Nicht bei uns.

Sind wütende und unvorsichtige Mitarbeitende ein Sicherheitsproblem für Unternehmen? Österreichs Manager:innen setzen höchstes Vertrauen in ihre Belegschaften, Deutschland ist grundsätzlich zuversichtlich und in der Schweiz ist man vorsichtiger. Immer wieder […]

Kritische Infrastrukturbereiche im Visier von Ransomware

Sophos-Report „The State of Ransomware in Critical Infrastructure 2024“: Unternehmen der KRITIS-Bereiche Energie und Wasser haben eine mit 67 Prozent deutlich höhere Angriffsrate als der weltweite Durchschnitt (59 Prozent). 55 […]

Teresa Anania ist neue Chief Customer Officer bei Sophos

Sophos hat sein Management-Team mit Teresa Anania als neue Chief Customer Officer (CCO) verstärkt. Anania nimmt eine Schlüsselrolle bei den Erfolgsinitiativen von Sophos für Kunden und Partner ein, um den […]