Auffinden und Maskieren von PHI in HL7- und X12-Dateien: Der Ruf von IRI in der Gesundheitsbranche hat sich seit der Veröffentlichung von IRI FieldShield im Jahr 2010 über seine traditionellen […]

Auffinden und Maskieren von PHI in HL7- und X12-Dateien: Der Ruf von IRI in der Gesundheitsbranche hat sich seit der Veröffentlichung von IRI FieldShield im Jahr 2010 über seine traditionellen […]

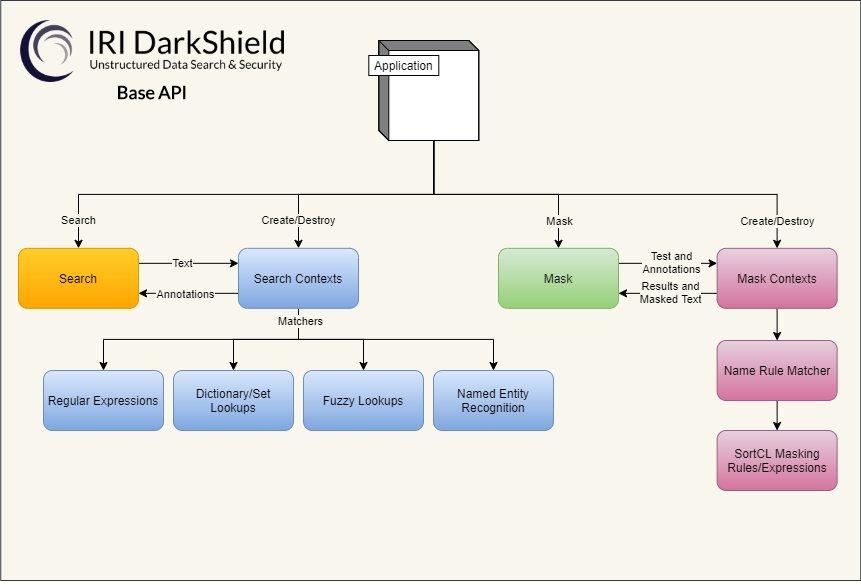

Maskierte Testdaten in einer AWS CodePipeline: In diesem Artikel wird gezeigt, wie die Ausführung von IRI DarkShield-Datenmaskierungsaufträgen aus SSH-Befehlen automatisiert werden kann, die innerhalb der AWS CodePipeline ausgeführt werden, um […]

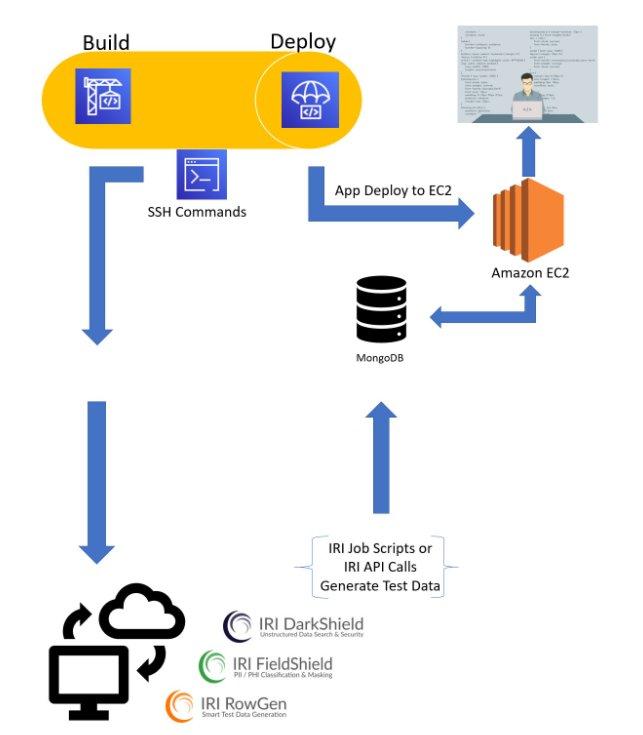

Was ist Datadog? Datadog ist eine Web-Anwendung zur Überwachung von Datenfeeds, zur Analyse von Trends, zur Erstellung analytischer Dashboard-Anzeigen und zum Senden von Warnmeldungen. Dieser Artikel ist der erste in […]

Die Beliebtheit von Cloud-Speichern: In dem Maße, wie immer mehr Datenverarbeitung in die Cloud verlagert wird, nimmt auch die Speicherung zu. Das ist nur logisch, denn Cloud-Systeme benötigen die Nähe […]

Unsere Kunden in diesem Segment können die IRI Voracity ETL-Plattform oder die jahrzehntelang bewährte IRI CoSort Engine nutzen, um große Mengen an kaufrelevanten Referenzdaten zu integrieren, aufzubereiten und zu verarbeiten: […]

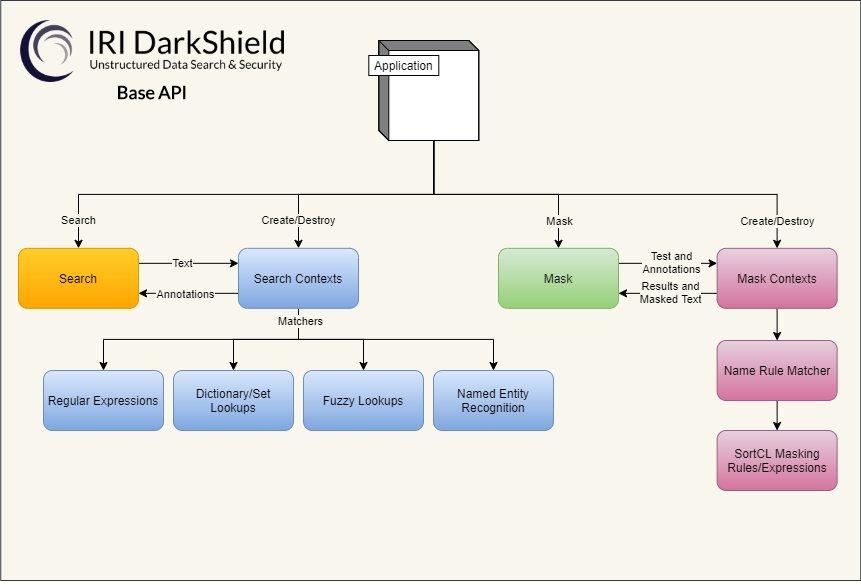

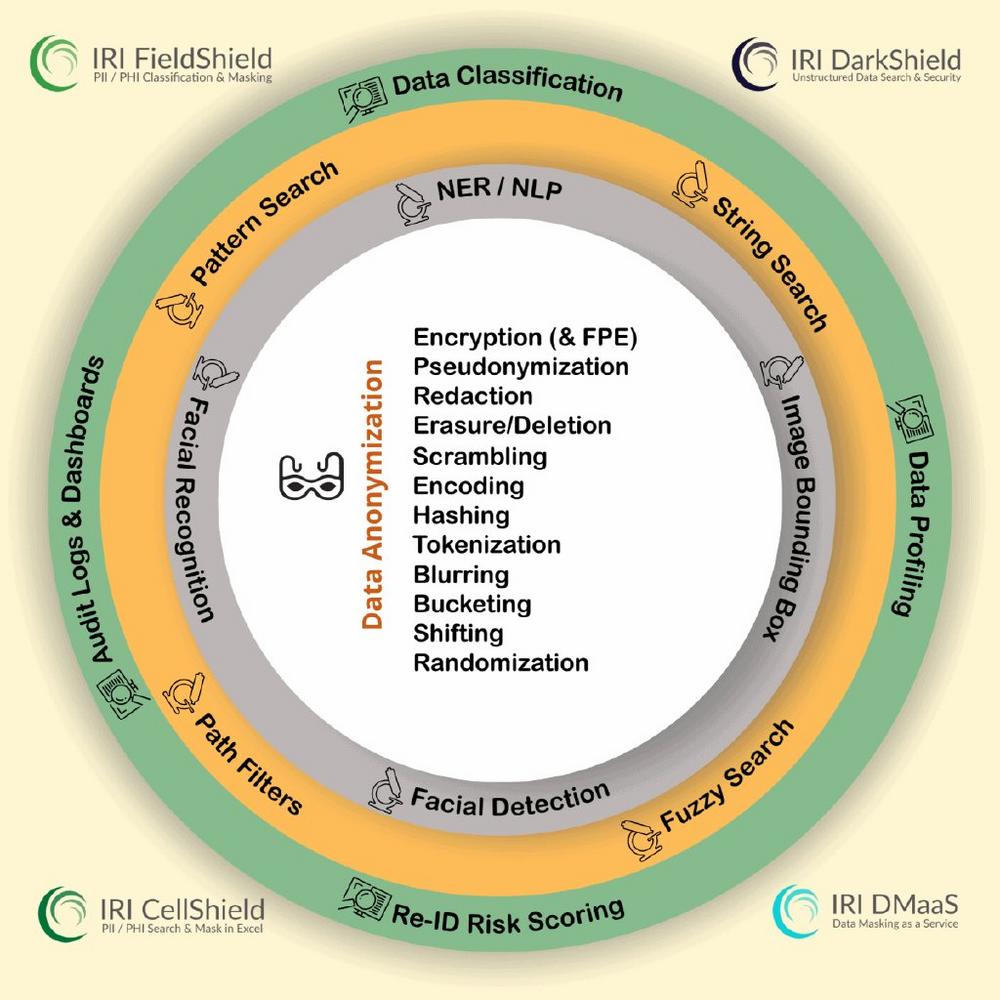

Datenklassifizierung: Benutzer von PII-Maskierungswerkzeugen wie FieldShield für strukturierte Flat-Files, DarkShield für semi/unstrukturtierte Datenquellen und CellShield für gezielte Datenmaskierung in Microsoft Excel®-Tabellen können ihre Daten katalogisieren und durchsuchen – und Datentransformations- […]

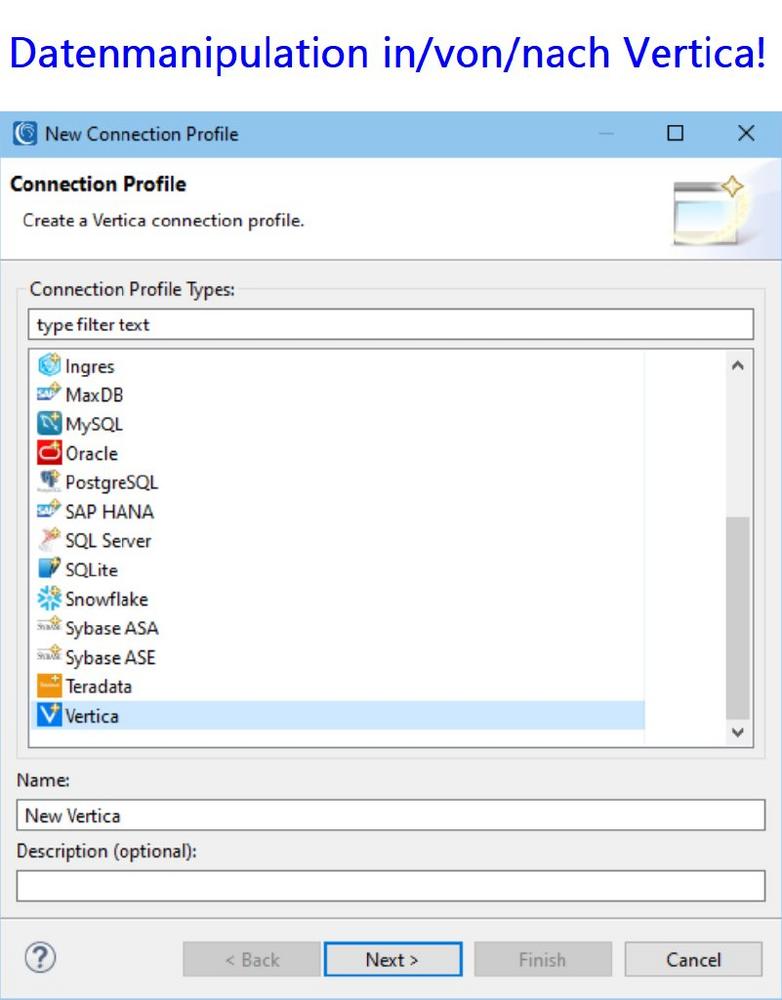

End-to-End Datenmanagement: Wie andere Artikel in unserem Blog über die Verbindung und Konfiguration von relationalen Datenbanken mit der IRI Voracity Datenmanagement-Plattform beschreibt dieser Artikel detailliert, wie man Vertica-Quellen erreicht. Die […]

Preisgekrönte datenzentrische Sicherheit: Renommierte Softwareprodukte der IRI Datenschutz Suite oder der IRI Voracity Datenmanagement-Plattform werden personenbezogene Daten (PII) und andere "gefährdete Daten" in mehreren Quellen finden, klassifizieren und schützen. Jedes […]

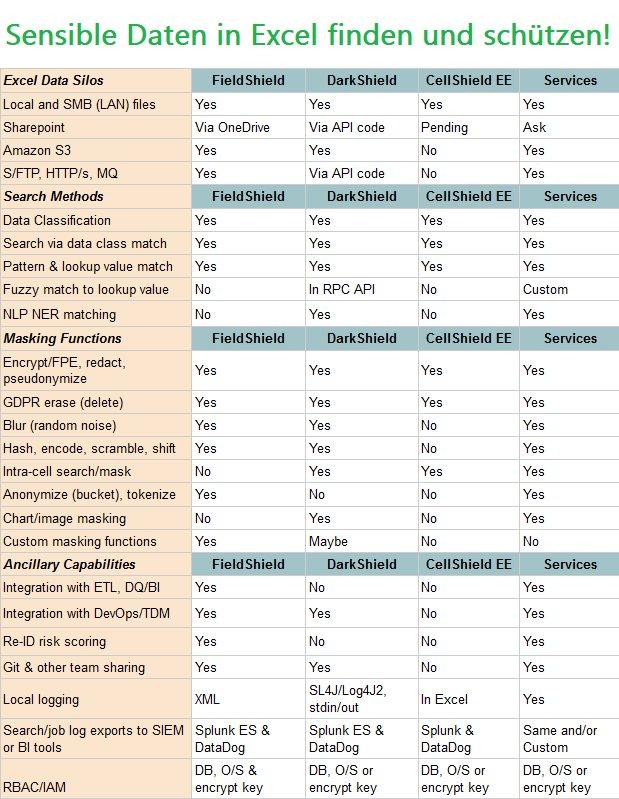

Welches IRI-Datenmaskierungstool ist das beste für Excel? Die auch einzeln verfügbaren drei Produkte der IRI Data Protector Suite haben gemeinsame Suchmethoden (wie Muster- oder Wörterbuchabgleiche) und individuell oder global anwendbare […]

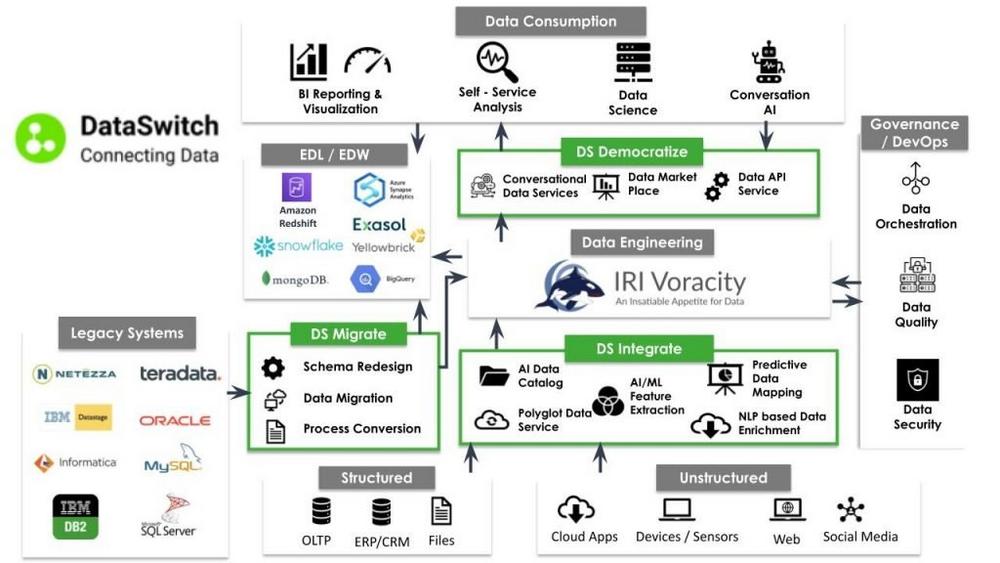

Die neue Plattformallianz: IRI und DataSwitch haben sich zusammengetan, um eine End-to-End-Metadaten- und Daten-Engineering-Umgebung mit mehreren Funktionen zu schaffen. Dies ermöglicht die Modernisierung von Altdaten und ETL-Jobs, die Erstellung und […]