Sicheres Datenbank-Klonen: Das Sicherheitsprodukt IRI FieldShield maskiert sensible Daten in der geklonten Datenbank, bevor dann die Daten für die Entwicklung und Qualitätssicherung zur Verfügung stehen! Nachdem Sie eine Oracle-Datenbank geklont […]

Sicheres Datenbank-Klonen: Das Sicherheitsprodukt IRI FieldShield maskiert sensible Daten in der geklonten Datenbank, bevor dann die Daten für die Entwicklung und Qualitätssicherung zur Verfügung stehen! Nachdem Sie eine Oracle-Datenbank geklont […]

JCL Sorts in UniKix BPE und TPE migrieren: Wenn Sie vom Mainframe zu "offenen Systemen" wechseln, arbeiten Sie möglicherweise mit dem Mainframe Rehosting Solutions Team von NTT DATA (früher Dell, […]

Data Lake: Ein Data Lake ist ein einziger Speicher für Unternehmensdaten, der sowohl Rohdaten (die eine exakte Kopie der Quelldaten darstellen) als auch umgewandelte Daten enthält, die für Berichte und […]

Datenvorbereitung für TIBCO Spotfire: TIBCO Spotfire® ist ein Datenvisualisierungstool für einfach zu erstellende Dashboards. Spotfire verfügt über eine speicherinterne Datenverarbeitung und eine ausgefeilte prädiktive Analyse. Wie die meisten Business Intelligence-Tools […]

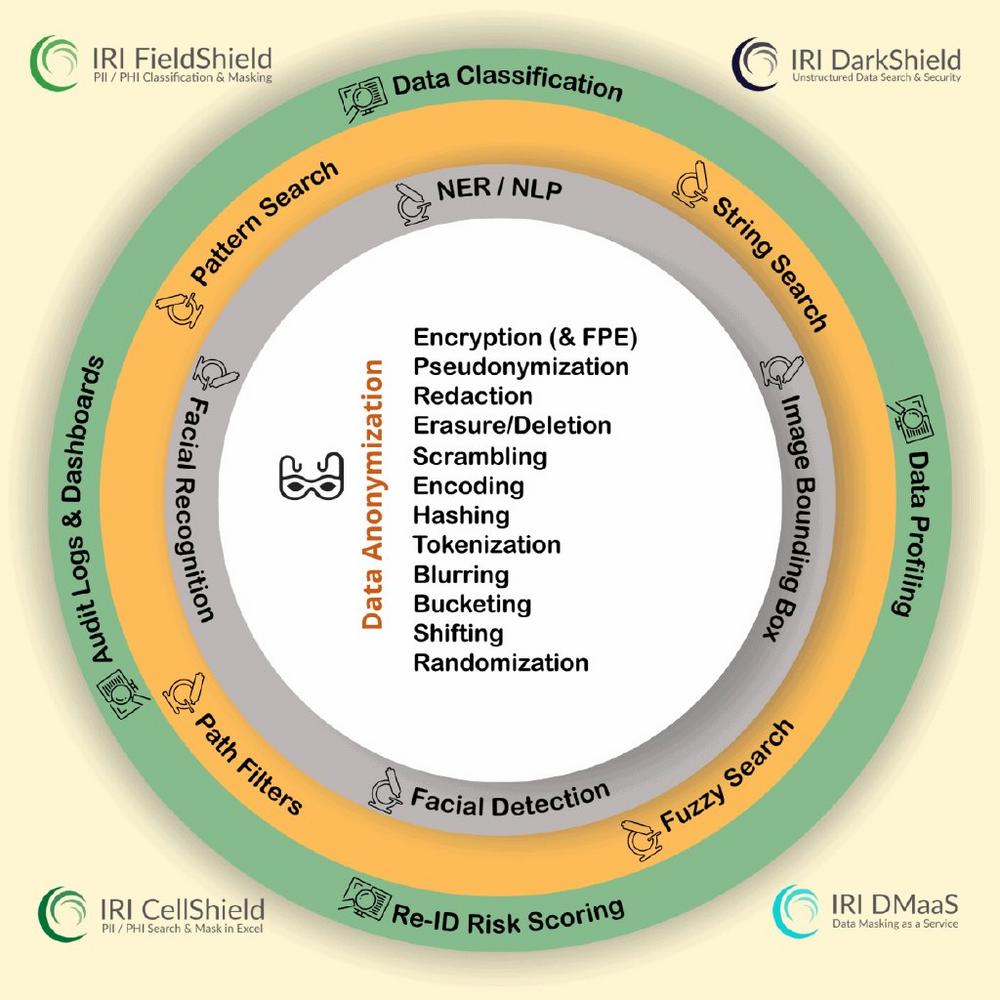

Gezielte Datensicherheit von sensiblen Informationen: Ungesicherte Daten können den Ruf Ihres Unternehmens schädigen und Millionen von Bußgeldern verursachen. Die preisgekrönte datenzentrische ("Startpunkt") Sicherheitssoftware von IRI hat sich in einer Vielzahl […]

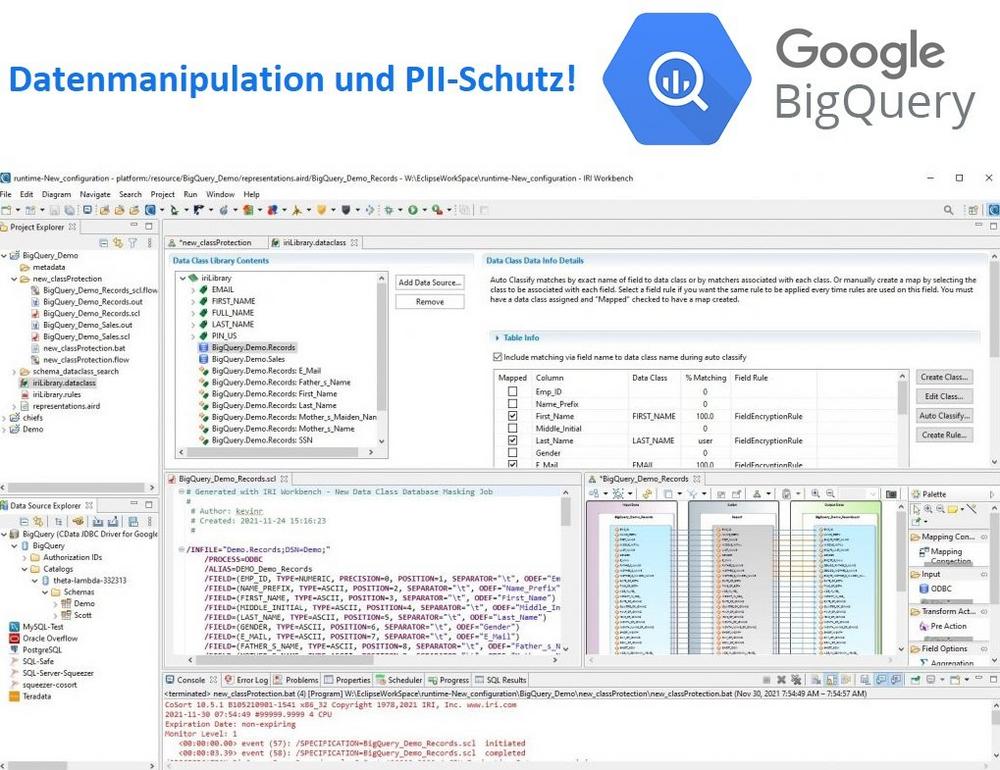

Google Cloud: BigQuery ist ein verwaltetes, serverloses Data Warehouse in der Google Cloud, das skalierbare Analysen über riesige Datenmengen ermöglicht. Es handelt sich um eine relationale Datenbank als Platform as […]

End-to-End Datenmanagement: Das Team der Oracle Linux und „Virtualization Alliance“ heißt die Datenverwaltungsplattform Voracity im ISV-Ökosystem willkommen. IRI Inc. hat Voracity auf Oracle Linux zertifiziert, damit steht Oracle-DBAs, Datenarchitekten und […]

Herausforderungen: Die Datenbereinigung kann kompliziert, zeitaufwändig und teuer sein. Die Funktionen, die Sie in 3GL, Shell-Skripten oder SQL-Prozeduren schreiben, können komplex und schwer zu pflegen sein. Sie erfüllen möglicherweise nicht […]

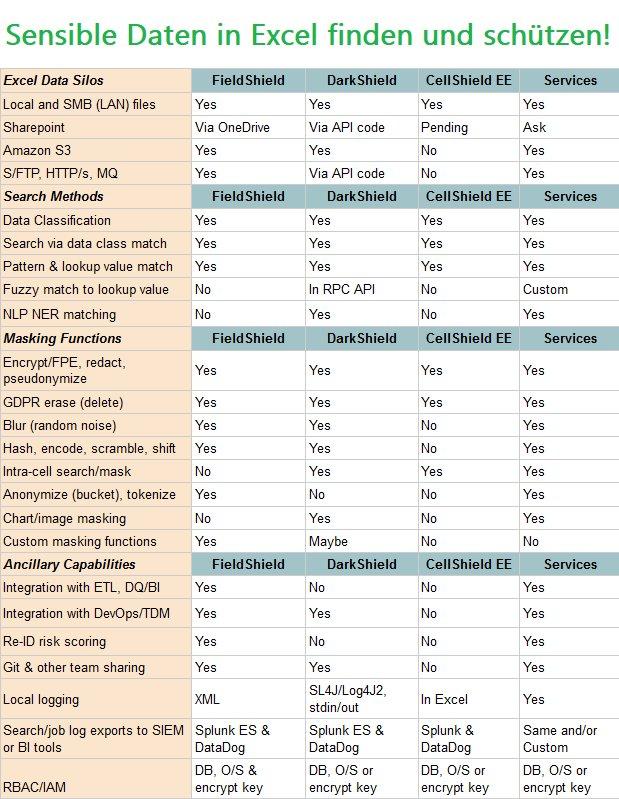

Gezielte Datenverschlüsselung in Excel-Dateien: Sensible Informationen finden und schützen! Die IRI Data Protector Suite bietet drei einzelne Produkte an, die alle gemeinsame Suchmethoden wie Muster- oder Wörterbuchabgleiche haben. Jedes Produkt […]

Vier Methoden zur Erzeugung sicherer, intelligenter Testdaten: In diesem Artikel zeigen wir, wie man die IRI Voracity TDM-Plattformsoftware innerhalb einer Azure DevOps-Pipeline verwendet, um realistische Testdaten in verschiedenen Quellen für […]