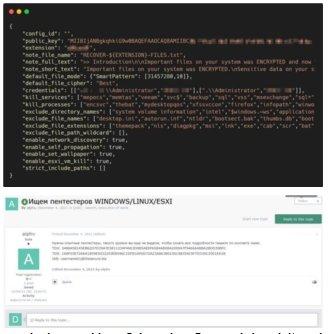

ALPHV wurde erstmals im November 2021 beobachtet und bietet Ransomware als Dienstleistung an. Dabei wird die übliche Taktik der Double Extortion, bei der sensible Daten vor der Verschlüsselung entwendet und den Opfern mit einer Veröffentlichung gedroht wird, durch eine weitere Eskalationsstufe erweitert (Triple Extortion): Dabei drohen die Cyberkriminellen zudem auch einen DDoS (Distributed Denial of Service)-Angriff an. Dies deutet auf eine gewisse Erfahrung in dem Gebiet hin, weshalb es sich bei ALPHV wohl eher um eine Neugruppierung bekannter Angreifer als um Neulinge in diesem „Geschäftsfeld“ handelt. Darauf weisen auch Beiträge in Cybercrime-Foren hin, in denen davon ausgegangen wird, dass ALPHV möglicherweise eine Weiterentwicklung oder ein Rebranding von BlackMatter ist, welches seinerseits ein „Spin-off“ oder Nachfolger von REvil und DarkSide ist. Bemerkenswert ist zudem die sehr hohe Auszahlungsrate für die Affiliates von bis zu 90 Prozent des eingenommenen Lösegelds, mit der sehr aktiv neue Partner in einschlägigen Communities rekrutiert und gefunden werden.

Bei der Arbeit mit diesen neuen Partnern erfolgt das erste Eindringen in das Opfernetzwerk in der Regel mit bewährten Techniken, wie beispielsweise der Ausnutzung allgemeiner Schwachstellen in Netzwerkinfrastrukturgeräten wie VPN-Gateways und der Missbrauch von Anmeldeinformationen über ungeschützte RDP-Hosts (Remote Desktop Protocol). Daran anschließend verwenden ALPHV-Angreifer häufig PowerShell, um die Sicherheitseinstellungen von Windows Defender im gesamten Netzwerk des Opfers zu ändern und die Ransomware mithilfe von PsExec auf mehreren Hosts zu starten.

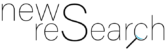

Sobald der Zugang auf die Opfersysteme erfolgt ist, startet die Aufklärungsphase, bei der sensible und wertvolle Daten zur Exfiltration und späteren Verschlüsselung identifiziert werden, sowie eine laterale Bewegung im Netzwerk. Die Ransomware wird dabei für jedes Opfer neu erstellt und umfasst beispielsweise die Art der Verschlüsselung (etwa, dass nur Teile großer Dateien verschlüsselt werden) sowie eingebettete Anmeldeinformationen des Opfers, um die automatische Verbreitung der Ransomware auf andere Server zu ermöglichen.

Im Gegensatz zu vielen anderen Ransomware-Programmen wurde ALPHV in Rust entwickelt. Diese Programmiersprache zeichnet sich durch eine hohe Performance und plattformübergreifende Funktionen aus. Entsprechend wurden bereits sowohl Linux- als auch Windows-Varianten identifiziert.

Weitere Informationen zu ALPHV (BlackCat) wie detaillierte Angaben zu Konfigurationen, Abläufen sowie Indikatoren einer Kompromittierung finden sich im entsprechenden Blog-Beitrag von Varonis.

Weitere Ressourcen

Varonis verfolgt seit seiner Gründung 2005 einen anderen Ansatz als die meisten IT-Sicherheits-Anbieter, indem es die sowohl lokal als auch in der Cloud gespeicherten Unternehmensdaten ins Zentrum der Sicherheitsstrategie stellt: sensible Dateien und E-Mails, vertrauliche Kunden-, Patienten- und Mitarbeiterdaten, Finanzdaten, Strategie- und Produktpläne sowie sonstiges geistiges Eigentum.

Die Varonis Datensicherheits-Plattform (DSP) erkennt Insider-Bedrohungen und Cyberangriffe durch die Analyse von Daten, Kontoaktivitäten, Telemetrie und Nutzerverhalten, verhindert oder begrenzt Datensicherheitsverstöße, indem sie sensible, regulierte und veraltete Daten sperrt und bewahrt einen sicheren Zustand der Systeme durch effiziente Automatisierung. Mit dem Schwerpunkt auf Datensicherheit adressiert Varonis eine Vielzahl von Anwendungsfällen wie Data Governance, Datenschutz und -klassifizierung, Zero Trust, Bedrohungserkennung und -abwehr sowie Compliance. Das börsennotierte Unternehmen verfügt weltweit über Niederlassungen und Partner. Unter den weltweiten Kunden von Varonis sind führende Unternehmen aus den Bereichen Technologie, Konsumgüter, Einzelhandel, Finanzdienstleistungen, Gesundheitswesen, Produktion, Energie, Medien und Bildung.

Varonis Systems (Deutschland) GmbH

Kronstadter Str. 4

81677 München

Telefon: +49 (89) 38037990

http://www.varonis.com

Country Manager DACH

E-Mail: mscheffler@varonis.com

Account Manager

Telefon: +49 (89) 550-67775

Fax: +49 (89) 550-67790

E-Mail: bastian@weissenbach-pr.de

![]()